CoAP: Resumen de la especificación (alto nivel)

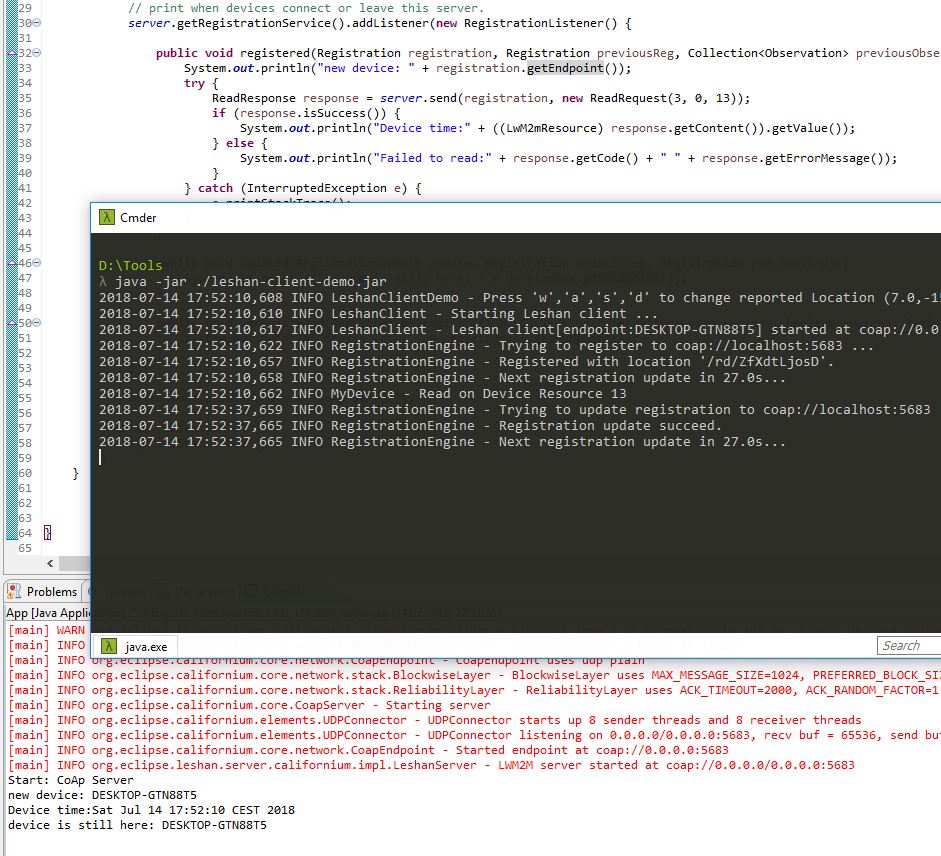

Constrained Application Protocol (CoAP) CoAP es un protocolo de aplicaciones de Internet, especificado en la RFC 7252. El protocolo sirve para la comunicación de dispositivos ’nodos’ p. ej. dispositivos embebidos que consumen poca energía (low-power) y operan en redes con pérdida de datos (lossy networks), p. ej. IPv6 sobre Low-Power Wireless Personal Area Networks (6LoWPANs). CoAP también puede utilizarse en redes basadas en Internet para comunicación móvil vía SMS. CoAP se emplea principalmente en el contexto de Internet de las Cosas (IoT) y Machine-to-Machine (M2M), ya que normalmente se transfieren datos de dispositivos/sensores de pequeño tamaño. Dado que este tipo de datos se transmite en intervalos regulares (ciclos), paquetes individuales (perdidos) no afectan significativamente a los sistemas o aplicaciones de procesamiento, como plataformas IoT que procesan y/o representan gráficamente datos de sensores (temperatura, número de revoluciones, etc.). ...